實戰紀實:兩位“欺騙大師”的攻防角力

釋出日期:2021-05-16 作者:奇安信

四月維夏,網絡空間,一場紅藍對抗正緊鑼密鼓的進行着。一邊是嫺熟運用社工原理、善於偽裝的攻擊隊,一邊是精心佈置了天眼攻擊誘捕系統“陷阱”的防守獵人,兩位“欺騙大師”的攻防角力開始了。

攻擊隊視角:鎖定目標,發起攻擊

倒計時6天,攻擊隊指揮會議進行時

“對方的準備工作做得不錯,提前關掉了不必要的端口和危險終端。” “我們發現橫向滲透的時候有個機器掉線了,很可能防守隊發現了攻擊,我們要儘快換一個攻擊思路。”隨着演習雙方陷入膠着狀態,會議室裏的攻擊隊員們決定重新擬定作戰計劃。

一個堅定的聲音打破了眾人沉思——

“世界上沒有人人都不信的謊言,也沒有一句謊言都不信或只相信謊言的人。”自詡擅長社會工程學的隊長如此説道,“暫時找不到對方系統的弱點,那就利用人性的弱點。數據告訴我們,在已報告的網絡安全事件中,80%以上是由釣魚攻擊造成的。”

緊接着,隊長繼續説:“網絡釣魚的效果大家有目共睹,如果我們將社工釣魚搭配漏洞利用+遠程滲透等組合攻擊手段,讓網絡軍火借釣魚攻擊發揮最大威力,這才是攻陷對方目標的真正殺器。”

“小打小鬧的試探該結束了,盯了對方這麼久,是時候展現我們真正的實力了。”

於是,一個表面上為某大型互聯網公司招聘介紹的釣魚鏈接出現,內含崗位信息附件,實為加密遠控木馬,利用求職黃金期這個絕佳時機,以打工人最為關心的話題為名大規模撒網。一旦防守隊有人打開附件,就等於將終端控制權交給了攻擊隊,為其橫向滲透大開方便之門。

確定發送的那一刻,攻擊隊隊長露出了勢在必得的微笑。

“大地有其邊界,人類的愚蠢卻沒有盡頭。”

防守隊視角:攻擊誘捕,反向釣魚

倒計時2天,防守隊應急響應中心

在防守隊嚴密守護的某企業內網中,利用釣魚攻擊投遞的遠控木馬通過加殼混淆已經成功挺進內網,自動執行命令開始橫向掃描,將鍵盤記錄、遠程桌面、文件、註冊表等各種信息源源不斷傳回攻擊隊控制的服務器。

與此同時,徹夜值守的防守隊發現了這一情況。

“來了!來了!有人上鈎了!”

很明顯,有倒黴的攻擊者在橫向滲透時闖入了防守隊精心佈下的陷阱,一個仿真的客户業務系統。電腦屏幕前的“獵人”眼中閃爍着興奮的光,同樣閃爍的還有電腦上“奇安信天眼攻擊誘捕系統”彈出的窗口告警。

撥開迷霧,告警信息將對方的攻擊動作層層復現。對方正在嘗試暴力破解模擬業務系統。

透過屏幕上的信息,防守隊員們不動聲色地繼續觀察着“獵物”的一舉一動:看着對方獲取了弱口令,登入仿真系統後台;看着攻擊者步步深入、順利中招,開始利用後台提前埋好的weblogic反序列化漏洞,嘗試進行反彈shell……

每一個攻擊步驟,都按照防守隊員們佈下陷阱時設想的那樣走下去。

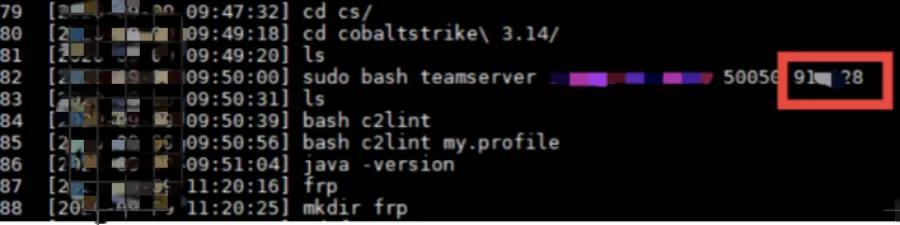

防守隊通過對反彈shell的目標IP進行分析,發現該服務器上還運行着攻擊者使用的CS服務器;檢查服務器上運行的多項服務發現一個目錄遍歷漏洞,利用該漏洞發現攻擊日誌,從中找出了攻擊者的teamserver密碼。

接下來,就是“獵人”收網的時刻了。

先登錄攻擊者的teamserver,發現新上線的主機,排查主機IP,鎖定對方內網真實用户資產。

然後防守隊利用天眼攻擊誘捕系統迅速生成了一個含有反制功能的誘餌文件,取名字為“資產信息統計表.xlsx”,上傳至被控終端。

至於能否成功誘敵,現場每個人的心裏都是未知數。欺騙也好,反欺騙也好,大家賭的就是目標的判斷力,只要誘惑足夠大,就能讓獵物進行自我欺騙、信以為真。資產信息,這個誘餌甜度到底夠不夠?

最好的魔術師,玩的是心理戰。

攻擊隊視角:艱難選擇,迫在眉睫

倒計時2天,攻擊隊作戰中心

留給攻擊隊的時間不多了,利用遠控木馬攻入對方系統進行橫向滲透後,大家密切關注着回傳的數據信息。就在此時,一個名為“資產信息統計表.xlsx”的文件出現在大家眼前。

資產信息統計表,作戰佈防圖一般的存在,其重要性不言而喻。

屏幕前的攻擊隊員不由得心跳加速,握住鼠標的手蠢蠢欲動,但很快,保持警惕的慣性思維沖淡了一些興奮。這個文件如同打瞌睡送來了枕頭一般巧合,以防守隊謹慎的作風來看,這會不會是陷阱呢?

事關重大,猶豫不決的隊員決定上報隊長,共同討論。實際上,看着這個文件,原本自信滿滿的隊長內心也打起了鼓,一個演習前就已經充分做好了資產梳理的隊伍,會輕易地暴露自己的資產信息嗎?

時針悄無聲息地走着,“下,下載吧。”忽略內心的不安,隊長更相信自己堪稱完美的攻擊手段,況且,留給自己的時間真的不多了。

成敗,在此一舉。

防守隊視角:成功反制,塵埃落定

倒計時1天,防守隊應急響應中心

切換回防守隊應急響應中心,此時的防守隊爆發出熱烈的歡呼,“成功了!我們成功了!他們下載了!”

就在大家屏住呼吸等待結果的時刻,攻擊者成功咬餌。

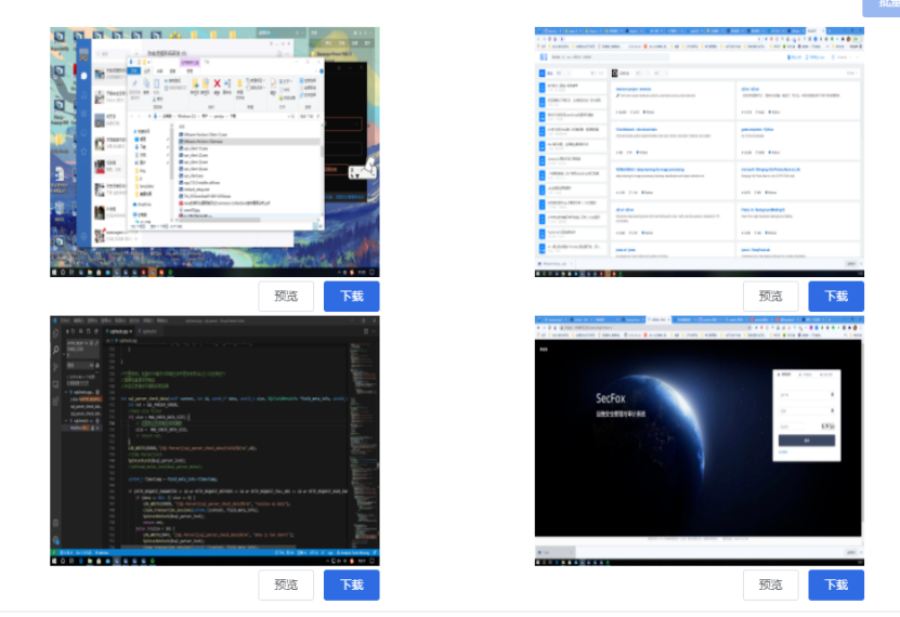

防守隊員們靜靜等待着,攻擊者下載了誘餌文件並在本地打開,誘餌文件運行後,攻擊者主機中的社交信息、文件信息、桌面截圖等內容源源不斷的傳輸迴天眼攻擊誘捕平台。

有了這些回傳的截圖、敏感文件等信息,防守隊迅速定位到了攻擊者的真實身份,成功完成了對攻擊隊員的溯源,並形成防守報告提交裁判組,獲得分數。

相比於一次演習的輸贏得失,更令人振奮的是,在天眼攻擊誘捕系統及現場工作人員的努力下,一場精心設計的組合型釣魚攻擊被成功化解。

感官並不欺騙人,欺騙人的是判斷力。屏幕對面那張沾沾自喜的幻影,破碎了。

事後,一手佈下陷阱的防守隊員先説出了這句大家耳熟能詳的兵法,“兵者,詭道也,故能而示之不能,用而示之不用,近而示之遠,遠而示之近。”

但是——

“僅僅會欺騙還不夠,傳統蜜罐是一種古老的、常見的防禦手段,但我們佈置的天眼攻擊誘捕系統最大的不同是主動,能夠將攻擊流量主動牽引至天眼攻擊誘捕系統。”

他表示,“這次能用它消耗掉攻擊者精心設計的組合武器,如同以下駟對上駟,有效打亂了對方的攻擊步驟,從而緩解了攻擊火力,為及時發現攻擊情況、成功溯源起到了重要作用。”

基於多年來實戰化演習、重大安全保障活動的最佳實踐,進行技術、經驗積累,奇安信天眼攻擊誘捕系統聚焦於威脅檢測、欺騙誘捕、高交互技術,通過構造漏洞陷阱、混淆攻擊目標,精確捕捉、隔離攻擊者身份信息、指紋信息、行為分析,完成威脅溯源、取證,保護內部真實的資產,實現主動安全防禦。

聯合奇安信雲端威脅情報、天眼未知威脅檢測系統,能夠對流量實施動態的誘騙捕獲,並根據行為進行溯源、分析,具備實戰化能力、主動牽引、智能誘捕和攻擊反制的核心優勢。

天眼攻擊誘捕系統創新結合天眼的實戰化威脅檢測能力與基於SDN技術的主動引流方案,把有威脅的流量主動牽引到攻擊誘捕系統,實現精準引流。

通過主動引流技術構造的蜜網,能夠提升攻擊誘捕的覆蓋面,克服傳統蜜罐依賴於用户真實網絡、部署成本高、缺乏針對初期偵查和內部偵查的誘捕手段、監測範圍窄的缺陷,這才是,網絡欺騙藝術真正的價值。