|

隨着信息技術的快速發展,雲計算、大數據、物聯網、移動互聯、人工智能等新興技術為政府部門及各類企業的信息化發展及現代化建設帶來了新的生產力,但同時也給信息安全帶來了新挑戰:一方面,雲計算、移動互聯導致的企業邊界瓦解,難以繼續基於邊界構築企業的安全防線;另一方面,外部攻擊和內部攻擊愈演愈烈,以APT攻擊為代表的高級持續攻擊仍然能找到各種漏洞突破企業的邊界,同時,內部業務的非授權訪問、僱員犯錯、有意的數據竊取等內部威脅層出不窮;另外,國家和行業層面對企業安全的監管力度逐步加強,也對企業安全提出了更高的要求……只有充分的認識到這些新IT時代的安全挑戰,才能更好地進行應對。 1.企業邊界瓦解傳統的安全架構基於邊界思維,假定企業存在一個“內網”,存在一個邊界對內外網進行隔離,假定內網是安全的、外網是不安全的,基於如上假設,企業在邊界處部署防火牆、WAF、入侵檢測等設備進行防禦,並期望藉此打造企業的安全護城河。然而,隨着移動辦公、雲計算等技術的廣泛採用,企業的邊界已經模糊甚至瓦解: 一方面,企業業務和數據的訪問者已經超出了企業的邊界。藉助以智能手機為支撐的移動計算技術,傳統的工作方式從固定辦公轉變為移動化、碎片化的辦公方式,各種設備需隨時隨地進行數據訪問;隨着企業分工與對外協作的愈漸複雜,非企業內部員工也將對企業數據進行訪問。 另一方面,企業的業務和數據也超出了企業的邊界。在數字化轉型過程中,企業大量採用了雲計算和大數據技術,甚至大量將業務和數據遷移到公有云之上,這些雲和大數據中心因為其數據的集中,也導致了這些傳統的企業物理邊界之外的數據和基礎設施成為高價值的攻擊目標。 2.外部攻擊防不勝防隨着大數據技術的發展,數據也趨於集中,數據的集中意味着價值的集中,自然也成為攻擊者的首要攻擊目標。 一方面,攻擊者大量利用弱口令、口令爆破等管用伎倆,輕易突破企業邊界。來自於企業網絡外部的攻擊,無論是基於登錄過程的用户弱口令或密碼爆破,還是對於傳輸過程中的憑證截獲或偽造,其攻擊的根本目標是繞過或攻破企業網絡的訪問權限限制,其後在企業信息內部進行橫向攻擊破壞。這種攻擊看似低級,卻是最易得手的伎倆之一。美國移動運營商Verizon報告分析指出,81%的黑客成功利用了偷來的口令或者弱口令,就能輕而易舉地獲得數據的訪問權限,成功竊取數據。 另外,以APT為代表的高級攻擊層出不窮。大型組織甚至國家發起的大規模網絡攻擊事件中,攻擊者可以利用大量的漏洞“武器”,對重要目標進行攻擊,這類攻擊往往防不勝防,切不可掉以輕心。 3.內部威脅加劇傳統的企業安全體系是建立在內外部網絡邊界的基礎之上,假定了內網中的用户、設備和流量通常都是可信的。因此,在這種邊界思維的指導下,企業內部網絡中缺乏足夠的安全訪問控制,一旦被攻擊者滲入,數據將會完全暴露,極易泄漏,並且,企業內部員工對數據的惡意竊取事件也時有耳聞。往往因為非授權訪問、僱員犯錯、外包員工犯錯等等原因,導致 “合法用户”可以非法訪問特定的業務和數據資源,造成組織內部數據泄漏。 4.監管力度加大當前國家對數據信息安全越來越重視,已出台《中華人民共和國網絡安全法》《信息安全技術

網絡安全等級保護基本要求》《國家電子政務標準化指南》等相關政策標準。為滿足國家對於企業信息數據安全建設要求,企業需要以業務需求為導向,規範建設企業數據信息安全保障體系,形成科學實用的規範化安全管理能力、體系化安全技術防護能力、綜合化安全監管運維能力,以滿足相關部門對於企業信息安全的監管要求。 |

為應對新IT時代的網絡安全挑戰,零信任安全應運而生。零信任的雛形源於2004年成立的耶利哥論壇(Jericho Forum),其成立的使命正是為了定義無邊界趨勢下的網絡安全問題並尋求解決方案。2010年,Forrester的分析師約翰·金德維格(John Kindervag)正式使用了零信任這個術語,並在其研究報告中指出,所有的網絡流量都是不可信的,需要對訪問任何資源的任何請求進行安全控制。

傳統的基於邊界的網絡安全架構在某種程度上假設或默認了內網是安全的,認為安全就是構築企業的數字護城河,通過防火牆、WAF、IPS等邊界安全產品或方案對企業網絡出口進行重重防護而忽略了企業內網的安全。零信任安全針對傳統邊界安全架構思想進行了重新評估和審視,並對安全架構思路提出了新的建議,是應對新IT時代的網絡安全挑戰的全新戰略。零信任安全架構理念簡單概括即為:應該始終假設網絡充滿威脅;外部和內部威脅每時每刻都充斥着網絡;不能僅僅依靠網絡位置來建立信任關係;所有設備、用户和網絡流量都應該被認證和授權;訪問控制策略應該動態地、基於儘量多的數據源進行計算和評估。

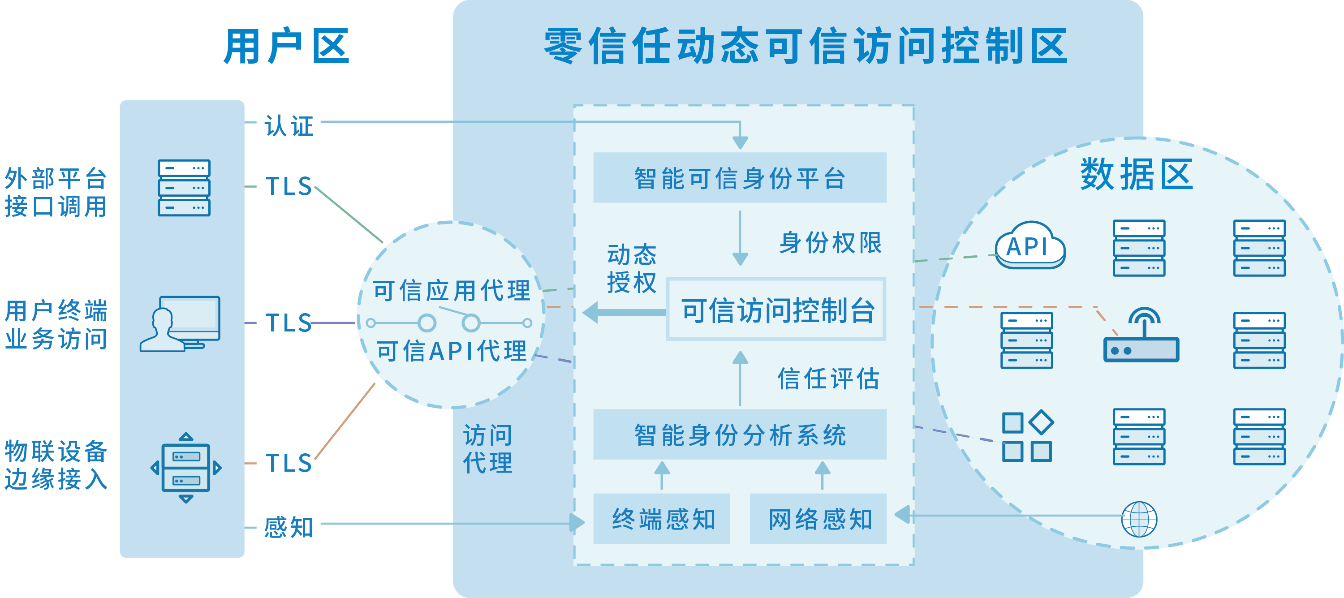

零信任安全架構從本質可概括為以身份為基石的動態訪問控制,是在不可信的現代網絡環境下,通過動態訪問控制技術,以細粒度的應用、接口、數據為核心保護對象,遵循最小權限原則,構築端到端的邏輯身份邊界。

奇安信零信任身份安全解決方案正是基於零信任架構所實現的訪問控制安全整體實踐。通過以身份為基石、業務安全訪問、持續信任評估和動態訪問控制這四大關鍵能力,基於對網絡所有參與實體的數字身份,對默認不可信的所有訪問請求進行加密、認證和強制授權,匯聚關聯各種數據源進行持續信任評估,並根據信任的程度動態對權限進行調整,從而在訪問主體和訪問客體之間建立一種動態的信任關係。

1.以身份為基石

零信任的本質是以身份為基石進行動態訪問控制,全面身份化是實現零信任的前提和基石。方案基於全面身份化,為用户、設備、應用程序、業務系統等物理實體,建立統一的數字身份標識和治理流程。

2.業務安全訪問

在零信任架構下,所有的業務訪問請求(包括用户對業務應用的訪問、應用API之間的接口調用訪問等等)都應該被認證、授權和加密。

3.持續信任評估

零信任架構認為一次性的身份認證無法確保身份的持續合法性,即便是採用了強度較高的多因子認證,也需要通過度量訪問主體的風險,持續進行信任評估。例如,主體的信任評估可以依據採用的認證手段、設備的健康度、應用程序是否企業分發、主體的訪問行為、操作習慣等等;環境的信任評估則可能包括訪問時間、來源IP地址、來源地理位置、訪問頻度、設備相似性等各種時空因素。

4.動態訪問控制

在零信任架構下,主體的訪問權限不是靜態的,而是根據主體屬性、客體屬性、環境屬性和持續的信任評估結果進行動態計算和判定。傳統的訪問控制機制是宏觀的二值邏輯,大多基於靜態的授權規則、黑白名單等技術手段進行一次性的評估。零信任架構下的訪問控制基於持續度量、自動適應的思想,是一種動態微觀判定邏輯。

基於以上四大核心特性,奇安信零信任身份安全解決方案進一步將安全理念落地為具體的安全能力,為企業提供構建零信任安全體系的基礎產品組件和整體解決方案,助力企業遷移到零信任安全架構。

1.革新安全架構,樹立行業標杆

• 採用零信任安全架構解決企業數據訪問的安全性問題,樹立行業安全標杆。

• 具備已實踐的標準化落地方案,可實現企業快速升級部署。

• 重構企業信息安全邊界,從根源上解決數據訪問的安全性問題。

2.提升安全能力,應對實時風險

• 採用統一的數字化身份信息,實現訪問用户身份的全面認證。

• 通過細粒度以及動態化的授權方式,滿足實時的安全性要求。

• 集中業務代理,提供通道加密以及攻擊防護功能,有效保護傳輸數據安全。

• 獲取實時的環境安全狀態、訪問行為數據,智能分析風險並調整訪問控制策略。

3.實現自動管理,降低運維成本

• 通過自動化的身份管理、認證及授權能力,有效減少企業IT人員工作量及人為出錯。

• 從安全架構層面解決安全的源頭問題,投入低,可靠性高,避免重複建設。

4.提高工作效率,提升用户體驗

• 消除物理邏輯邊界,提供隨時隨地的企業數據訪問。

• 自動獲取用户身份安全狀態進行訪問授權,安全用户無感接入。