數據是數字化組織的核心資產,數據的安全關係着組織的日常運行,影響組織的經營決策,干擾阻塞組織的生產和服務提供,甚至關係着組織間的競爭力與生死存亡。數據中心集中承載了組織的全部重要數據及其應用服務,因此,數據中心的安全對組織來説至關重要。

目前,數據中心主要面臨如下的安全風險:

1.信息基礎設施與數據基礎設施的相關係統中,來自內外部的攻擊者可利用軟件漏洞、配置脆弱性等進行攻擊,破壞基礎設施、系統、數據的可用性。

2.內外部攻擊者利用應用系統漏洞和脆弱配置非法訪問和竊取數據資產。

3.非法用户利用竊取憑證等手段對數據資產進行非授權訪問導致隱私與機密數據泄露。

4.應用開發維護、數據運維、基礎設施系統運維過程中,經常出現因為人員的誤操作和情緒衝動導致的系統、應用、數據的惡意損壞,甚至直接導致業務中斷。

隨着Internet應用日益深化,儘管大多數系統管理員已經認識到來自網絡的惡意行為對數據中心造成的嚴重損害,而且許多數據中心已經部署了依靠訪問控制防禦來獲得安全性的設備,但對於日趨成熟和危險的各類攻擊手段,這些傳統的防禦措施仍然顯現的力不從心。以下是當前數據中心面臨的一些主要安全挑戰:網絡邊界接入風險、面向應用層的攻擊、虛擬化安全風險、APT攻擊風險、數據泄密風險、安全運維的挑戰等。

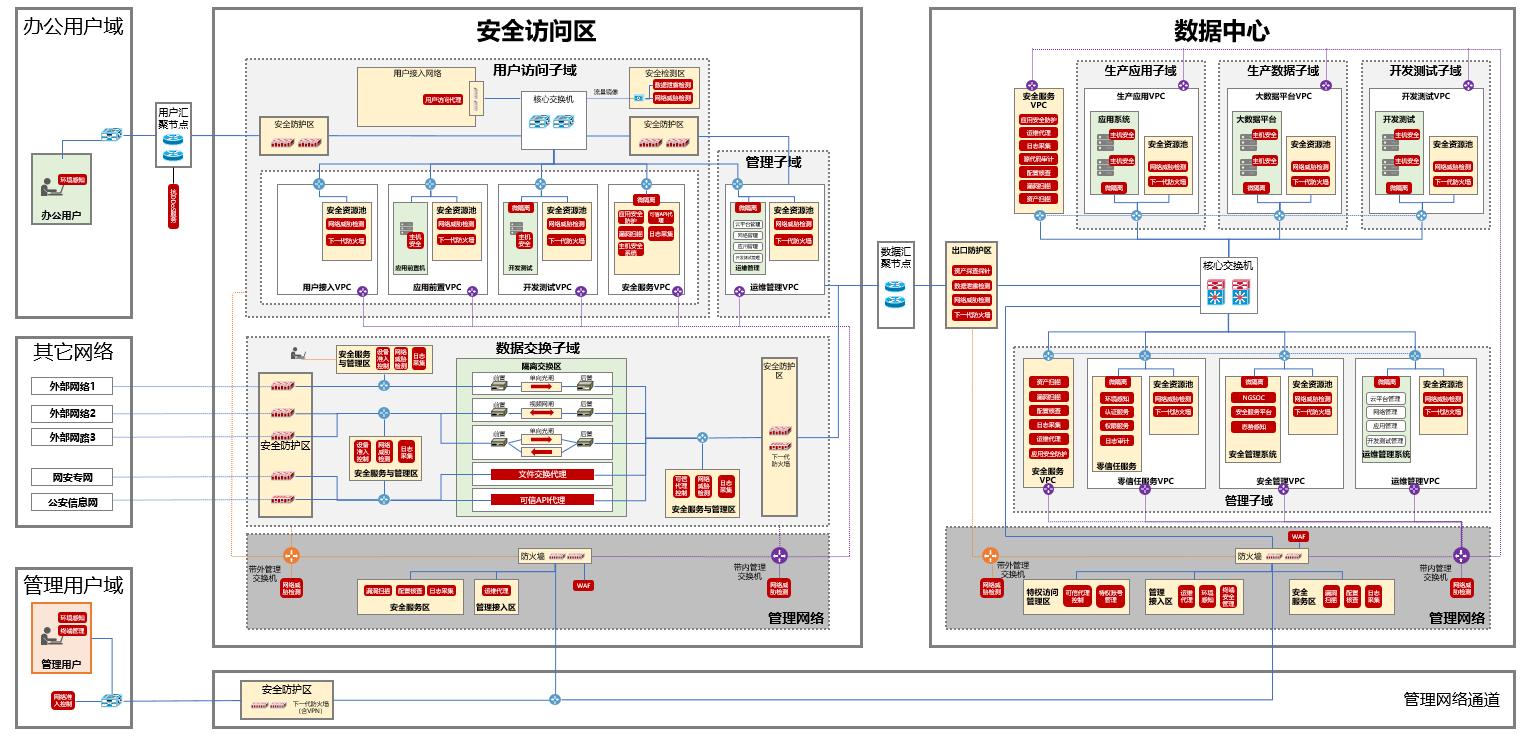

奇安信數據中心安全解決方案以身份為中心,對用户和應用的數據訪問進行細粒度控制,對數據訪問過程中涉及到的所有實體進行系統性的防護和威脅檢測,構建數據訪問防禦縱深形成相互協同的安全能力體系,並對系統和應用的開發運維環節進行有效的管理。

1.建設安全訪問區

建設安全訪問區,集中數據中心的訪問入口,對所有訪問數據中心的用户問與應用進行邏輯隔離。

2.邊界防護

在安全訪問區邊界對進出流量進行訪問控制,僅放行對外開放服務的訪問流量;在訪問區內外邊界進行網絡入侵檢測與防護,對所有訪問流量進行威脅檢測和數據泄露檢查;對安全訪問區內接入設備進行發現,對發現的設備定期進行設備的漏洞掃描和配置基線核查。

3.用户訪問域防護

在用户訪問域內,通過訪問代理隱藏真實的應用服務,匯聚所有用户的訪問,並強制執行用户執行認證策略,檢查終端身份和環境安全信息,對用户進行應用級別的訪問鑑權。同時,為用户訪問域內的應用服務器安裝安全防護軟件,進行漏洞掃描與補丁管理,對應用服務和系統進行脆弱性配置檢查,並進行配置加固,對進出的文件進行病毒檢測和查殺,監控並收集系統的行為,並進行未知威脅分析確認,對主機網絡訪問控制進行策略檢查。

4.應用訪問域防護

對訪問數據中心的應用程序進行身份認證和安全環境檢查,併為外部應用提供數據訪問能力。

5.數據中心安全防護

在數據中心訪問邊界、內部應用或者數據子域間,進行流量訪問控制、網絡威脅檢測、數據泄露檢測;在數據子域邊界,對數據訪問操作進行訪問控制和訪問審計。同時,方案還能為訪問數據中心的所有實體提供身份認證和統一授權與鑑權,並通過終端環境感知能力,接收終端、服務器的環境狀態信息,部署業務安全策略控制服務設備,匯聚所有訪問過程的風險信息,並及時調整用户的訪問權限。

而且,方案通過安全運營管理平台匯聚所有安全服務產生的數據和安全日誌,統一管理數據中心與安全訪問平台內的所有資產、漏洞、配置和策略,呈現整體安全態勢和安全風險分析,並統一指揮和編排所有安全設備與服務,進行精細化安全事件的處置和業務恢復。

6.特權管理

統一數據中心與安全訪問區的網絡設備、服務器主機、數據庫、中間件、應用系統的管理運維權限,集中進行認證和精細化授權,對危險操作進行感知和確認,對所有操作行為進行審計。

1.構建相互協同的縱深防禦體系,對數據訪問全過程進行控制、威脅檢測、安全防護、事件響應和環境恢復。

2.建立基於屬性訪問控制的可信認證授權體系,實現數據與控制的分離。

3.匯聚全程全域安全數據,實現威脅的敏鋭感知和體系協同與自動響應。

1.構建數據中心訪問的體系化防禦縱深,充分利用識別、防護、檢測、響應等安全能力實現閉環訪問控制。

2.及時發現系統漏洞和脆弱性配置,大幅提高對惡意軟件和未知攻擊的檢出效率,並實現精細化動態調整訪問控制策略,更大限度減少對業務運行的影響。

3.實現對所有資源訪問的主體識別、認證、鑑權,並可根據訪問環境的變化進行動態細粒度權限調整,每個主體僅能獲得其所需要的最小權限。

4.實現對特權用户的有效風險管控,消除特權泄露和誤操作風險。